Docker网络作为容器化技术的核心组成部分,为多容器应用提供了灵活可靠的通信基础。本文将从docker0网桥入手,逐步解析如何通过服务名实现容器通信,最终探讨自定义网络及其在信息系统集成服务中的实际应用。

1. Docker0网桥:默认网络基础

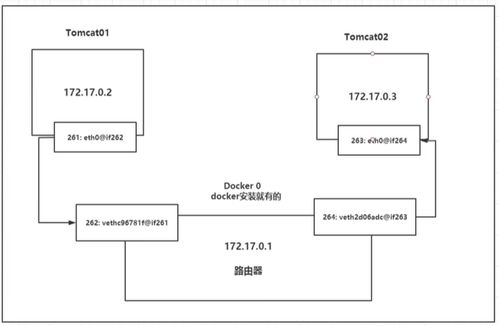

docker0是Docker安装时自动创建的虚拟网桥,作为所有未指定网络容器的默认连接点。它本质上是一个Linux网桥,工作在数据链路层,为连接到该网桥的容器分配私有IP地址(通常为172.17.0.0/16网段)。当容器启动时,Docker会创建一对虚拟网络接口,一端放在容器中(通常命名为eth0),另一端连接到docker0网桥,从而实现容器与宿主机及其他容器的通信。

2. 服务名访问:容器发现与通信

在Docker默认的bridge网络中,容器间可以通过IP地址直接通信,但这在实际应用中存在明显缺陷——容器重启后IP可能发生变化。为此,Docker提供了基于服务名的访问机制,这主要通过以下两种方式实现:

使用自定义网络:当容器加入同一个自定义网络时,Docker内置的DNS服务会自动将容器名称解析为对应IP地址。例如,在同一个自定义网络中启动名为"web"和"db"的容器,"web"容器可以直接通过"db"这个主机名访问数据库服务。

使用Docker Compose:在docker-compose.yml中定义的服务会自动加入同一个网络,并且可以通过服务名相互访问。这种机制极大简化了多容器应用的配置,使得服务发现变得简单可靠。

3. 自定义网络:灵活的网络架构

Docker支持创建多种类型的自定义网络,以满足不同场景需求:

桥接网络(Bridge):最常用的网络类型,适用于单机多容器应用。用户可以创建多个隔离的桥接网络,将相关服务分组管理。

覆盖网络(Overlay):支持跨主机的容器通信,是构建分布式应用和集群的基础。

主机网络(Host):容器直接使用宿主机的网络命名空间,性能最佳但牺牲了网络隔离性。

MACVLAN网络:为容器分配独立的MAC地址,使其在物理网络中表现为独立设备。

创建自定义网络的命令示例:`docker network create --driver bridge mynetwork`,随后可以使用`docker run --network=mynetwork`将容器连接到该网络。

4. 信息系统集成服务中的应用实践

在现代信息系统集成服务中,Docker网络技术发挥着关键作用:

微服务架构:通过为每个微服务创建独立的容器,并利用自定义网络实现服务隔离与通信,构建松耦合的分布式系统。

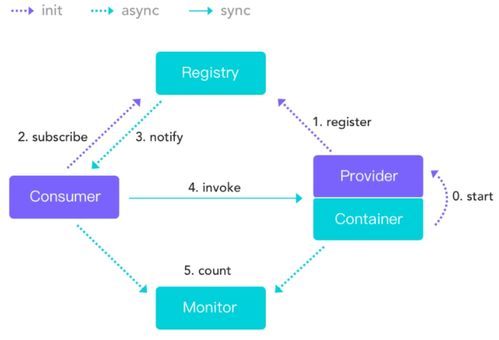

服务治理:结合服务发现工具(如Consul、Etcd)和负载均衡器,实现动态的服务注册与发现,支持弹性扩展和故障转移。

多环境部署:利用Docker网络隔离特性,可以在同一物理基础设施上运行开发、测试、生产等不同环境,确保环境一致性。

安全隔离:通过划分不同的网络区域,将面向公众的服务与内部服务隔离,减少攻击面,提升系统安全性。

持续集成/持续部署:在CI/CD流水线中,利用Docker网络的快速创建和销毁特性,为每次构建提供干净、隔离的测试环境。

总结

掌握Docker网络技术对于构建现代化、可扩展的信息系统至关重要。从基础的docker0网桥到高级的自定义网络,再到基于服务名的通信机制,这些技术共同构成了容器化应用网络通信的完整解决方案。在实际的信息系统集成项目中,合理设计Docker网络架构能够显著提升系统的可靠性、安全性和可维护性,为数字化转型提供坚实的技术基础。